Erweitertes Dienstleistungs-Portfolio soll langfristig die Marktposition von TÜV AUSTRIA stärken. Die Kunden der TÜV TRUST IT GmbH Unternehmensgruppe TÜV AUSTRIA und der CIPHRON erwartet künftig ein noch breiteres Portfolio an Security-Dienstleistungen sowie eine größere regionale Präsenz. Insbesondere der bereits umfassende Bereich der IT-, Informations- und Cybersecurity soll durch die...

News

Dirk Münchhausen wurde zum zweiten Geschäftsführer an der Seite von Detlev Henze ernannt. Neben dem bisherigen Geschäftsführer Detlev Henze verstärkt Dirk Münchhausen die Geschäftsführung der TÜV TRUST IT GmbH Unternehmensgruppe TÜV AUSTRIA. Dank ihrer qualitativ hochwertigen Leistungen konnte die TÜV TRUST IT in den vergangenen Jahren ein stetiges Wachstum...

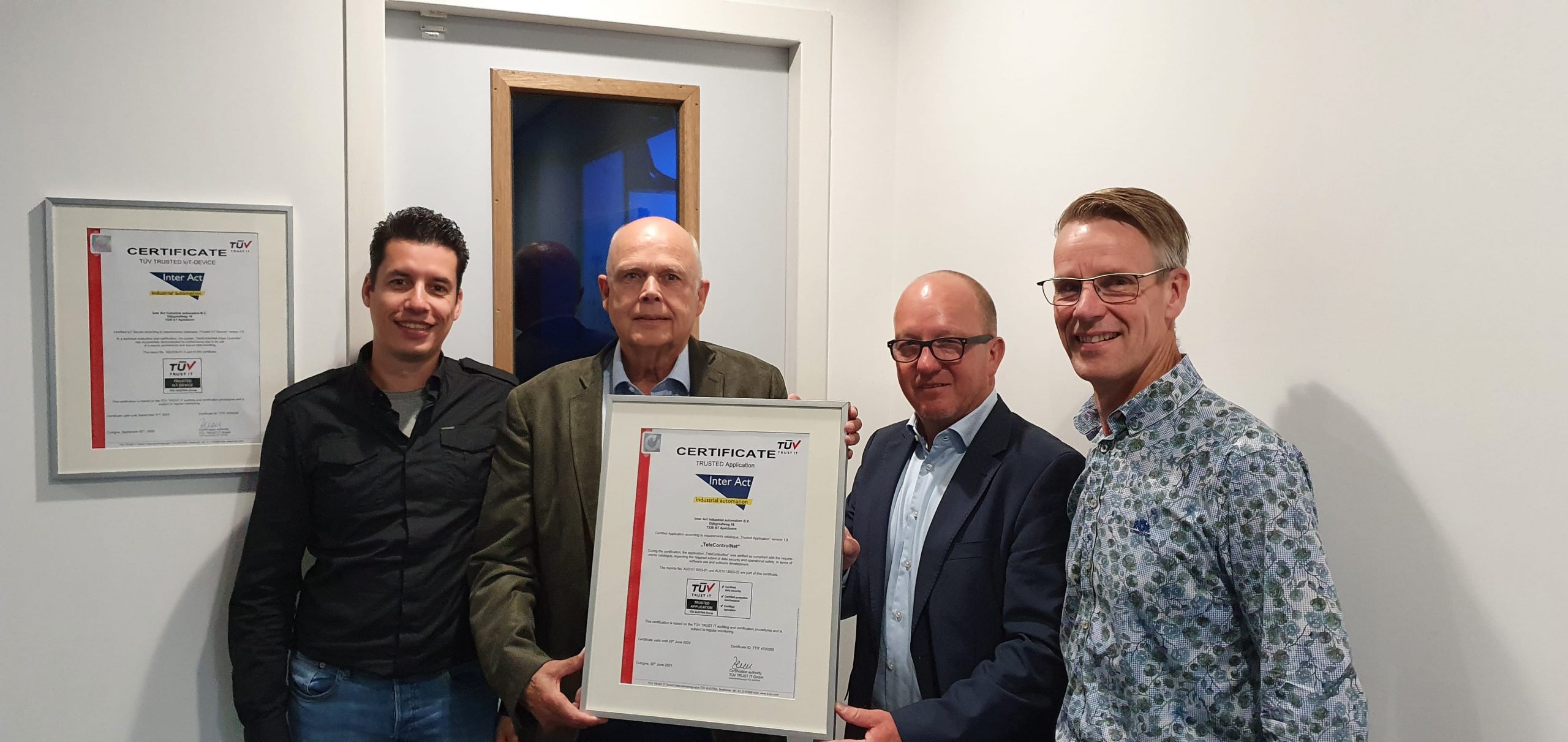

Nach einem umfassenden Audit durch die TÜV TRUST IT GmbH Unternehmensgruppe TÜV AUSTRIA erhält die Anwendung „TeleControlNet“ ihre zweite Zertifizierung. Inter Act B.V. ist als industrieller Automatisierer und Systemintegrator bereits seit mehr als 30 Jahren europaweit erfolgreich. Mit der Fokussierung auf industrielle Anwendungen auf Grundlage von Web- und Cloud-basierten...

Praxisbewährte Tipps der TÜV TRUST IT GmbH Unternehmensgruppe TÜV AUSTRIA für den Aufbau eines Informationssicherheits-Managementsystems. In immer mehr Unternehmen steht der Aufbau eines Informationssicherheits-Managementsystems nach der internationalen Norm ISO 27001 ganz vorne auf der strategischen Agenda. Das IT-Sicherheitsgesetz und neue regulative Anforderungen in verschiedenen Branchen unterstützen diese Entwicklung zusätzlich....

Nachdem das IT-Sicherheitsgesetz 2.0 (IT-SiG 2.0) Ende April vom Bundestag verabschiedet und im Mai vom Bundesrat gebilligt wurde, ist es am 28.05.2021 in Kraft getreten. Schwerpunkte sind – wie bereits aus früheren Entwürfen bekannt – weiterhin, dass das Bundesamt für Sicherheit in der Informationstechnik (BSI) den Verbraucherschutz als Aufgabe...

InnoValor B.V. profitiert von vier Zertifikaten bei einmaligem Aufwand dank neuartigem Audit der TÜV TRUST IT Unternehmensgruppe TÜV AUSTRIA. Mit der Software ReadID bietet das niederländische Unternehmen InnoValor B.V. ein innovatives Verfahren zur digitalen Identitätsprüfung natürlicher Personen an. Um künftig die umfassende Sicherheit dieser Software nachweisen zu können, beauftragte...

Cyberangriffe werden immer komplexer, gleichzeitig zeigen Angreifer eine wachsende Kreativität beim Ausnutzen von Sicherheitslücken in IT-Systemen. Eine Vielzahl an Methoden, um an Informationen zu gelangen, bietet das Social Engineering, bei dem der Faktor Mensch als potenzielle Schwachstelle genutzt wird. Tobias Franz ist bei der TÜV TRUST IT GmbH Unternehmensgruppe...

Die Datenschutzgrundverordnung hat vor drei Jahren den Datenschutz revolutioniert, aber damit auch eine große Unsicherheit in der Umsetzung erzeugt. Es gab Sorgen, dass jede noch so kleine Verfehlung mit drakonischen Bußgeldern belegt würde. Ganze Berufsstände, wie beispielsweise Fotografen, haben ihre Existenz bedroht gesehen. In der Folge haben einige Unternehmen...

Anbieter von SSL-Zertifikaten und Vertrauensdienste profitieren von Kombi-Audits ‑ zwei Standards, ein Prüfdurchgang. Das Geschäft für Anbieter von SSL-/TLS-Zertifikaten blüht. Schließlich müssen Webseitenbetreiber seit geraumer Zeit für eine SSL-/TLS-gesicherte Verbindung zu den Browsern ihrer Nutzer sorgen. Alle etablierten Browser, Google Chrome, Mozilla Firefox, Apple Safari sowie die Pendants von...

Gemeinsam mit dem Institut für Machine Learning der Johannes Kepler Universität (JKU) Linz entwickelt TÜV AUSTRIA ein Zertifikat für künstliche Intelligenz. Linz/Wien (OTS) – Künstliche Intelligenz gehört zu den am schnellsten wachsenden Themenfeldern. Machine Learning ist die treibende Kraft dieser Technologierevolution. Ob Bilderkennung, Empfehlungssysteme, Chatbots, Diagnostik oder Prognosen – mit...